안랩, 다양한 업무메일 회신으로 유포되는 악성코드 주의 당부

- 오성록 기자

- 등록 2021.06.02 08:57

- 조회수 1,387

안랩(대표 강석균)이 최근 다양한 주제의 업무 메일에 대한 회신으로 악성코드를 유포하는 사례를 발견하고 사용자 주의를 당부했다.

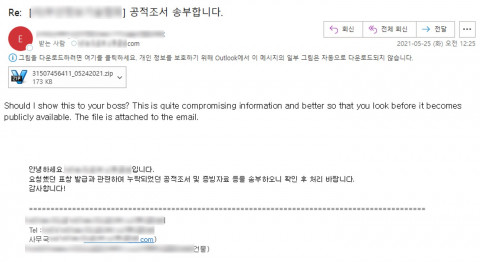

공격자는 공적 조서 송부, 동영상 편집본 확인 요청, 학술 행사 안내 등 주제의 업무 관련 메일을 미리 수집했다. 이후 해당 메일을 발송한 사용자를 타겟팅해 악성 엑셀 파일이 담긴 압축파일을 첨부해 회신 메일을 보냈다. 특히 공격자는 회신에 정보 공개 협박 및 업무 요청을 기재해 사용자의 첨부파일 실행을 유도했다.

이번에 발견한 악성 메일은 총 3종류다. △공격자는 특정 사용자가 표창 발급을 위해 발송한 공적 조서 메일에 대한 회신으로 ‘당신의 상사에게 이 메일을 보여줄까?’라며 ‘정보가 공개되기 전에 첨부파일을 확인하라’는 협박성 내용을 기재했다 △다른 사용자가 보낸 동영상 편집본 확인 요청 메일에 ‘모든 데이터를 직접 확인하면 좋겠다, 파일을 첨부했다’는 내용으로 회신하기도 했다 △이외에 공격자는 특정 단체가 발송한 학술행사 안내 메일에 대한 회신으로 ‘일주일 전에 확인하라고 요청한 내용이 있다. 파일을 복사했으니 확인하라’는 내용을 보내 악성 첨부파일 실행을 유도하기도 했다.

세 경우 모두 악성코드 동작 방식은 동일하다. 만약 사용자가 무심코 해당 회신 메일의 첨부파일을 내려받아 악성 엑셀 파일(.xlsm)을 실행하면 ‘내용을 보기 위해 콘텐츠 사용 버튼을 클릭하라’는 메시지가 등장한다. 사용자가 메시지에 속아 화면 상단의 ‘콘텐츠 사용’ 버튼을 클릭할 경우 악성코드에 감염된다.

감염 이후 악성코드는 C&C 서버*에 접속해 랜섬웨어, 정보 유출 악성코드 등을 추가로 다운로드할 수 있다. 현재 V3 제품군은 해당 악성코드를 진단하고 있다.

이와 같은 악성코드 피해를 줄이기 위해서는 △출처가 불분명한 메일의 첨부파일/URL 실행금지 △백신 최신버전 유지 및 실시간 감시 기능 실행 △파일 실행 전 최신 버전 백신으로 검사 △OS(운영체제) 및 인터넷 브라우저(IE, 크롬, 파이어폭스 등), 오피스 SW 최신 보안 패치 적용 등 필수 보안 수칙을 실행해야 한다.

안랩 분석팀 장서준 주임연구원은 “이번 사례는 공격자가 다양한 방법으로 사용자가 보낸 메일을 수집해 해당 메일의 회신으로 악성코드 유포를 시도한 것이 특징”이라며 “직접 보낸 메일에 대한 회신이기 때문에 사용자들이 의심하지 않고 피해를 볼 수 있어, 이를 예방하기 위해서는 출처가 불분명한 메일이나 첨부파일 등은 실행하지 말아야 한다”고 말했다.

*C&C서버: Command & Control 서버. 공격자가 악성코드를 원격으로 조종하기 위해 사용하는 서버

언론연락처: 안랩 커뮤니케이션팀 김정인 사원 031-722-7567

이 뉴스는 기업·기관·단체가 뉴스와이어를 통해 배포한 보도자료입니다.

-

11월 통화안정증권 9.9조원 발행, 서민경제 좋아질까?

한국은행은 10월에이어 11월에도 9.9조원의 통화안정증권을 발행할 예정이라고 발표했다. 2022년 누적 통화안정증권 발행은 11월예정분까지 하면 46.2조원 규모다. 통상...

-

박정호 SKT 부회장, 팔라우 대통령 만나 부산엑스포 유치 지원 활동

왼쪽부터 박정호 SKT 부회장과 수랑겔 휩스 주니어 팔라우 대통령이 면담 이후 기념 촬영을 하고 있다 SK텔레콤 박정호 부회장과...

-

삼성전자, ‘갤럭시 Z 플립4’·‘갤럭시 Z 폴드4’ 사전 판매

삼성전자가 ‘갤럭시 Z 플립4’와 ‘갤럭시 Z 폴드4’ 사전 판매를 진행한다 삼성전자가 업그레이드된 성능과 확장된 폴더블 사용성...

-

기아, ‘더 뉴 기아 레이’ 디자인 공개

기아가 ‘더 뉴 기아 레이’의 디자인을 공개했다 기아가 10일 다음 달 초 출시를 앞둔 더 뉴 레이의 상품성 개선 모델 ‘더 뉴...

-

삼성전자, 스웨덴 통상장관 접견 ‘2030 부산엑스포’ 유치 지원

왼쪽부터 삼성전자 DX 부문장 한종희 부회장이 안나 할베리 외교부 통상장관과 기념 촬영을 하고 있다 삼성전자 DX 부문장 한종희...

-

중장년 10명 가운데 6명은 알바 중... 66.5%는 ‘N잡러’

벼룩시장이 40대 이상 남녀 653명을 대상으로 ‘아르바이트 현황’ 조사를 진행했다 중장년 10명 가운데 6명은 현재 아르바이트...

-

성남시 한마음복지관, 장애인 체육 지도자를 위한 실무 안내서 발간

성남시 한마음복지관이 장애인 체육 지도자를 위한 실무자 가이드북을 발간했다 성남시 한마음복지관(관장 허영미)이 16일 장애인 체...

-

월납입보험료 187만원! 다치니까 80만원 보상?

서울 도봉구에서 정육점을 운영하던 임OO씨(남)는 H생명보험의 설계사인 단골고객에게 2020년 2월부터 10월까지 총 9개의 보험을 가입하고 매달 보험료를 1,872,300원을 납...

-

2021 도시환경협약 여수정상회의, 3일간의 여정 개막

권오봉 여수시장이 2021 도시환경협약(UEA) 여수정상회의 개회식에서 환영사를 하고 있다 전 세계 20여개국, 50여개 도시 ...

-

웨딩홀은 봉인가? 종교방송국의 두 얼굴, 코로나에 울고, 임대인에 또 울…

[피해 웨딩홀이 입점되어 있는 빌딩 전경] 예식업은 신종 코로나 판데믹으로 큰 위기를 겪고 있는 업종 중에 하나이다. 조씨는 기독교관련 방송국의 건물 2층과 3층을 임...

-

삼성물산, 방배6구역 재건축 시공사 선정

방배6구역 재건축 조감도 삼성물산 건설부문(대표이사 오세철)이 서울 서초구 방배6구역 재건축 사업의 시공사로 선정됐다. 방배6...

-

국내최초 애견동반전용 레지던스, 「위드랜드 평창」 분양 인기 높아

[위드랜드 평창 조감도] 출처 - 위드랜드 위드랜드는 국내최초의 애견동반 전용 레지던스인 「위드랜드 평창」이 분양시장에서 높은 인기를 끌고 있다고 밝혔다. 그 이유로 ...

-

불법 농업법인 떨고있니... 부동산 투기 특별 금융대응반 투기근절활동 활…

「부동산 투기 특별 금융대응반(반장: 금융위 부위원장)」은 부천축산 농협 및 NH농협은행 두류지점에 대한 금감원 현장 검사·점검 결과 발견된 부동산 투기 의심 건을 정부합동 특별수...

-

서울 "종부세 아파트" 13년새 6.5%→24%

“집값이 두 배 넘게 올랐는데 종합부동산세는 왜 13년째 같은 기준대로 매기나요?”올해 공시가격 급등으로 집을 한 채만 갖고 있어도 종합부동산세를 내야 하는 ...

-

산업부,“에너지 소비구조 혁신”2차 토론회 개최

산업통상자원부 (장관 성윤모)는 국가 에너지 소비구조 혁신 및 ‘30년 중장기 에너지 효율목표를 포함한 “국가 에너지효율 혁신전략” 마련을 위해 지난 1차 토론회(1월 8일)에 이...

-

지사의 직영학원은 달랐다. 학부모의 마음을 훔친 영어학원 지사장

스마트해법영어 동대문·중구·용산·성동·광진 지사에서는 스마트해법영어 시스템과 함께 성장을 함께 할 새로운 원장님들을 모시기 위해 8월18일을 시작으로 9월22일, 10월20일, ...

-

사람북닷컴과 디엠엔터테인먼트가 주최하는 ‘온앤오프 뮤직북콘’이 지난 27…

[출처] 컬쳐디앤에프 복합문화공간 사람북아지트에서 진행되고 유튜브 채널 ‘생각대로사는여자_사람북닷컴’을 통해온라인으로 송출되는 온오프라인 동시 진행 공연 ‘온앤오프 뮤직북...

-

'컬쳐로지스(Culture Logis)' 신설, E커머스 시장에 본격 시…

[출처] 컬쳐디앤에프 컬쳐디앤에프(Culture D&F)는 온라인 사업 경쟁력 강화를 위해 '컬쳐로지스(Culture Logis)'를 신설하고 온라인 비즈니스 부문...

-

삼성전자, ‘갤럭시 S22’ 시리즈 사전 판매 실시

삼성전자 갤럭시 S22 시리즈 삼성전자가 역대 가장 강력한 갤럭시 S 시리즈인 ‘갤럭시 S22’ 사전 판매를 14일부터 21일까...

-

수원시 여성리더회 조손가정, 부녀가정 물품후원 및 기부행사!

지난 12월 29일 수원시 여성리더회가 수원시 장안구 정자2동 행정복지센터에서 열린 결손가정을 돕는 행사에 참석하였다. 수원시 여성리더회는 연말연시를 맞아 어머님이 없는 여...